Conteúdo

A autenticação de dois fatores (2FA) é uma medida de segurança cada vez mais popular no mundo digital. Com a crescente preocupação com a privacidade e a segurança dos dados pessoais, muitas empresas e serviços têm implementado o 2FA como uma camada adicional de proteção. No entanto, mesmo com sua ampla utilização, ainda existem mitos e equívocos que cercam essa técnica de autenticação. Neste artigo, vamos explorar e desmistificar três dos mitos mais comuns relacionados à autenticação de dois fatores, permitindo que os usuários compreendam melhor como essa medida de segurança funciona e tirem o máximo proveito de seus benefícios.

1. A autenticação de dois fatores é 100% à prova de invasões

Um dos mitos mais comuns associados à autenticação de dois fatores (2FA) é a ideia de que essa medida de segurança é absolutamente infalível e garante a proteção total das nossas contas online. No entanto, essa crença está longe de ser verdadeira.

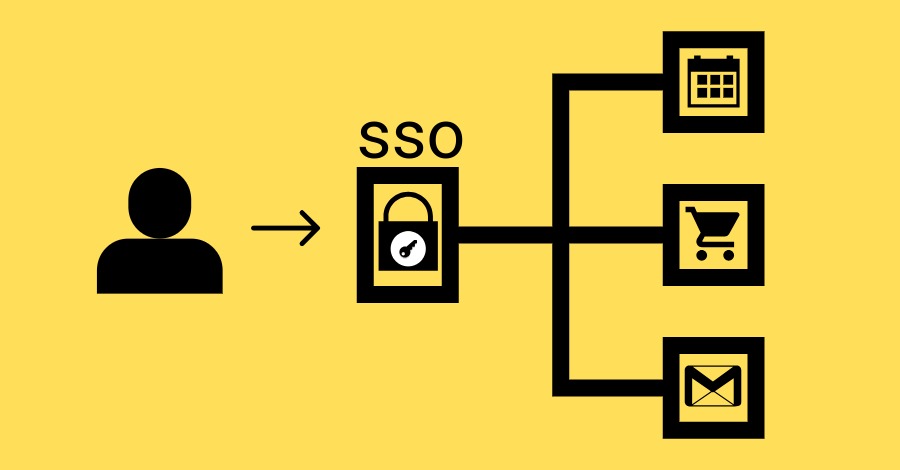

Embora seja verdade que a autenticação de dois fatores adiciona uma camada adicional de segurança ao processo de login, é importante entender suas limitações. O 2FA funciona como um mecanismo que exige duas formas de autenticação para acessar uma conta: geralmente uma combinação de algo que sabemos (como uma senha) e algo que temos (como um dispositivo móvel).

No entanto, é essencial compreender que nenhum sistema é completamente à prova de invasões. Hackers e criminosos cibernéticos estão sempre desenvolvendo novas técnicas e estratégias para contornar medidas de segurança, incluindo o 2FA. Embora o 2FA torne consideravelmente mais difícil para invasores acessarem uma conta, ainda existem métodos que podem ser usados para contornar essa proteção.

Alguns exemplos de possíveis vulnerabilidades incluem ataques de phishing sofisticados, em que os invasores enganam os usuários para que revelem suas informações de autenticação de dois fatores, ou a utilização de malware que pode sequestrar o dispositivo autenticador. Além disso, em alguns casos, os invasores podem explorar falhas em sistemas ou aplicativos específicos para contornar o 2FA.

Embora o 2FA seja uma medida de segurança altamente recomendada e eficaz, é importante compreender que sua implementação não garante a invulnerabilidade completa. Em vez disso, o 2FA deve ser visto como uma camada adicional de segurança que torna mais difícil para os invasores obterem acesso não autorizado.

Portanto, mesmo ao utilizar a autenticação de dois fatores, é fundamental adotar outras boas práticas de segurança, como o uso de senhas fortes e únicas para cada conta, a instalação de softwares antivírus e antimalware atualizados e a manutenção regular de backups de dados. Combinar várias camadas de proteção é a abordagem mais segura para proteger nossas contas e dados pessoais.

Em resumo, embora o mito de que a autenticação de dois fatores seja 100% à prova de invasões seja falso, não devemos subestimar sua eficácia como uma medida de segurança. O 2FA é uma ferramenta valiosa que adiciona uma camada adicional de proteção, dificultando o acesso não autorizado às nossas contas online. Com a adoção de outras boas práticas de segurança, podemos fortalecer nossa proteção digital e reduzir significativamente o risco de comprometimento de dados e informações pessoais.

2. O 2FA é complicado e inconveniente de usar

Um dos mitos mais comuns associados à autenticação de dois fatores (2FA) é a ideia de que essa medida de segurança é complicada de configurar e usar, além de ser inconveniente no processo de login. No entanto, é importante destacar que esse mito não reflete a realidade atual do 2FA.

Inicialmente, é verdade que, nas versões iniciais do 2FA, a configuração e o uso eram mais complexos e requeriam um certo nível de conhecimento técnico. No entanto, os avanços tecnológicos e a crescente conscientização sobre a importância da segurança digital resultaram em melhorias significativas na usabilidade do 2FA.

Atualmente, muitos serviços e aplicativos simplificaram o processo de configuração e utilização do 2FA. As opções de autenticação evoluíram para incluir métodos mais simples e convenientes, como notificações push em dispositivos móveis, aplicativos de autenticação e códigos de verificação por SMS ou e-mail.

Com essas alternativas, o processo de autenticação de dois fatores tornou-se mais rápido e fácil de usar, sem comprometer a segurança. Por exemplo, ao receber uma notificação push em um dispositivo móvel, basta um toque para confirmar a autenticação. Da mesma forma, os aplicativos de autenticação geram códigos que podem ser facilmente inseridos para concluir o processo de login.

Além disso, muitos serviços oferecem a opção de “lembrar este dispositivo”, o que significa que a autenticação de dois fatores é solicitada apenas em dispositivos desconhecidos ou após um determinado período de tempo, tornando o processo ainda mais conveniente para uso diário.

É importante ressaltar que o esforço adicional necessário para usar o 2FA compensa os benefícios adicionais de segurança que ele oferece. O incômodo momentâneo de inserir um código ou confirmar uma notificação é insignificante quando comparado aos riscos de ter uma conta comprometida e os possíveis danos resultantes disso.

Portanto, o mito de que o 2FA é complicado e inconveniente está ultrapassado. Com os avanços tecnológicos e a simplificação do processo, o 2FA se tornou mais acessível e fácil de usar. É uma medida de segurança altamente recomendada que traz benefícios significativos na proteção das nossas contas online contra ameaças cibernéticas.

Ao adotar o 2FA e entender sua usabilidade atual, podemos desfrutar da conveniência de acesso fácil e rápido às nossas contas, enquanto garantimos uma camada adicional de proteção para nossos dados pessoais. Não deixe que o mito do 2FA complicado e inconveniente o impeça de utilizar essa importante medida de segurança.

3. O 2FA é apenas necessário para contas importantes

Um dos mitos mais comuns associados à autenticação de dois fatores (2FA) é a crença de que essa medida de segurança só é necessária para contas consideradas importantes, como contas bancárias ou de e-mail comercial. No entanto, é fundamental entender que todas as contas online são alvos em potencial e podem ser comprometidas, independentemente de sua aparente importância.

É verdade que certas contas podem conter informações mais sensíveis ou valiosas, como informações financeiras ou dados pessoais confidenciais. No entanto, até mesmo contas de redes sociais, serviços de streaming ou de e-commerce podem conter informações pessoais que os invasores podem explorar para diversos fins, como roubo de identidade, phishing ou extorsão.

Os criminosos cibernéticos estão sempre buscando oportunidades para explorar qualquer brecha de segurança, independentemente do tipo de conta. Eles podem usar informações obtidas em uma conta “não importante” para realizar ataques em outras contas ou até mesmo para obter informações adicionais sobre você, que podem ser usadas de maneira maliciosa.

Portanto, é essencial adotar o 2FA em todas as contas que oferecem suporte a essa camada adicional de segurança, independentemente de sua aparente importância. Ao fazer isso, estamos fortalecendo a segurança de todas as nossas contas online, reduzindo a probabilidade de que sejam comprometidas.

Além disso, é importante considerar a interconectividade das contas online. Muitas vezes, as contas estão vinculadas de alguma forma, seja por meio do compartilhamento de informações pessoais, endereços de e-mail ou senhas. Se uma conta “não importante” for comprometida, isso pode servir como ponto de partida para os invasores alcançarem outras contas mais valiosas. Portanto, proteger todas as contas com o 2FA é uma medida preventiva eficaz.

Devemos abandonar a ideia de que o 2FA é necessário apenas para contas importantes. Todas as nossas contas online contêm informações pessoais e têm o potencial de serem exploradas por invasores. Ao adotar o 2FA em todas as contas, estamos elevando o nível de segurança geral e reduzindo a exposição aos riscos cibernéticos.

Lembre-se de que a segurança cibernética é um esforço contínuo e abrangente. Além do 2FA, é importante utilizar senhas fortes e únicas para cada conta, atualizar regularmente o software e estar atento a atividades suspeitas. Ao implementar essas práticas em todas as nossas contas online, podemos nos proteger de forma mais abrangente contra ameaças digitais e desencorajar invasores em potencial.

Conclusão

A autenticação de dois fatores desempenha um papel fundamental na proteção de nossas contas online. Ao desmistificar os mitos associados a essa técnica, esperamos ter fornecido uma compreensão mais clara de como o 2FA funciona e por que é importante adotá-lo em todas as nossas contas. Embora o 2FA não seja infalível, ele representa uma camada adicional de segurança que dificulta o acesso não autorizado. Ao combiná-lo com outras boas práticas de segurança, como o uso de senhas fortes e a atualização regular de software, podemos criar uma defesa mais robusta contra ameaças digitais.

É importante lembrar que o 2FA não precisa ser complicado ou inconveniente de usar. Muitos serviços e aplicativos facilitaram o processo de autenticação de dois fatores, tornando-o rápido e simples. Além disso, é crucial entender que todas as contas online têm valor e estão sujeitas a ataques. Portanto, é recomendável habilitar o 2FA em todas as contas que oferecem essa opção, independentemente de sua importância aparente.

Ao adotar o 2FA e desmistificar os equívocos relacionados a ele, podemos fortalecer nossa segurança digital e proteger nossas informações pessoais. Não subestime a importância da autenticação de dois fatores e esteja sempre atento à segurança de suas contas online. Lembre-se de que a proteção dos seus dados é essencial para preservar sua privacidade e evitar riscos indesejados.

Leia também: 6 estratégias para sobreviver e ter sucesso em um local de trabalho dominado pela IA